Förebyggande datorunderhåll

Det bästa sättet att hantera problem är att stoppa dem från att börja. Det är där förebyggande underhåll kommer in.

Ett bra förebyggande underhållsprogram innehåller en omfattande plan för säkerhetskopiering, åtgärder för att skydda systemet mot skadligt utnyttjande, periodiskt underhåll av hårdvara och programvara och steg för att upprätthålla allmän systemvård. Målet med förebyggande underhåll är att minska sannolikheten för maskinvarufel, förlänga systemets livslängd, minimera systemkrascher orsakade av föråldrade drivrutiner och andra programvaruproblem, säkra systemet mot virus och annan skadlig kod och förhindra dataförlust.

I följande avsnitt beskrivs ett grundläggande förebyggande underhållsprogram som du kan använda som grund för att utveckla ett program som passar dina egna och ditt systems behov.

Säkerhetskopiera systemet

Att upprätthålla en bra uppsättning säkerhetskopior är en viktig del av förebyggande underhåll.

Tillgången på billiga hårddiskar och moderkort som stöder RAID 1-spegling hade lett till att många människor bara var beroende av RAID 1 för att skydda sina data. Det är en mycket dålig idé. RAID 1 skyddar endast mot fel på en hårddisk, vilket i bästa fall är partiellt skydd. RAID 1 skyddar inte mot:

- Data skadas av virus eller hårdvaruproblem

- Raderar, skriver över eller ändrar viktiga filer av misstag

- Katastrofala dataförluster, till exempel brand eller stöld av din utrustning

För att skydda mot dessa och andra hot är den enda tillförlitliga lösningen att säkerhetskopiera dina data med jämna mellanrum till någon form av flyttbart media, såsom band, optiska skivor eller flyttbara hårddiskar.

Backupmaskinvara

Tidigare fanns det inga riktigt bra hårdvaruval för säkerhetskopiering av hem- och SOHO-system. Tape-enheter var dyra, komplexa att installera och konfigurera, använde ömtåliga och dyra media och var smärtsamt långsamma. CD-författare lagrade, även om det var ganska snabbt och billigt, en så liten mängd data att många som använde dem för säkerhetskopiering påmindes om Bad Olde Days att byta disketter. Externa hårddiskar var dyra och tvivelaktiga.

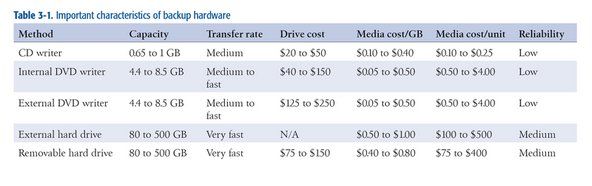

Saker har förändrats. Banddrivenheter av konsumentkvalitet är fortfarande dyra och långsamma, även om det är lättare att installera en modern ATAPI-bandenhet än den var de dagar då bandenheter använde SCSI eller egna gränssnitt. CD-författare är fortfarande ganska snabba och billiga och är en bra lösning om dina data passar på en eller två CD-skivor. Den mest betydande förändringen av säkerhetskopieringsmaskinvara av konsumentkvalitet har varit introduktionen av billiga DVD-brännare och externa eller flyttbara hårddiskar. Tabell 3-1 listar de viktiga egenskaperna för de typer av säkerhetskopieringsmaskinvara som används för hem- och SOHO-säkerhetskopior.

Tabell 3-1: Viktiga egenskaper hos säkerhetskopieringshårdvara

Förutom kostnadsöverväganden står du inför två problem när du väljer säkerhetskopieringshårdvara: kapacitet och hastighet. Helst bör hårdvaran du väljer vara tillräckligt rymlig för att lagra hela innehållet på din hårddisk eller åtminstone all din användardata på en skiva eller tejp. Lika viktigt bör säkerhetskopieringshårdvaran vara tillräckligt snabb för att slutföra en fullständig säkerhetskopiering och verifiera oavsett vilken tid du har för säkerhetskopior. Det är enkelt att uppfylla båda dessa krav om du har en obegränsad budget, men de flesta av oss måste kompromissa med den ena eller den andra för att undvika att bryta banken.

För de flesta hem- och SOHO-användare är en DVD-brännare den bästa kompromissen. För $ 100 eller mindre (möjligen mycket mindre) kan du köpa en intern DVD-brännare och en skiva som är tillräcklig för att genomföra en omfattande reservplan. Om du har flera system eller bärbara datorer som inte är nätverk för att säkerhetskopiera, kan du använda en extern USB / FireWire DVD-skrivare för att säkerhetskopiera dem alla individuellt.

Kapaciteten för en skrivbar DVD 4,4 GB för ett lager och 8,5 GB för dubbelskikt räcker för många system (vi kommer att förklara varför snart). Att skriva och verifiera en hel skiva tar bara några minuter, vilket gör det praktiskt att säkerhetskopiera ofta, till och med flera gånger under en arbetsdag. Den enda nackdelen med skrivbar DVD är att optiska skivor har mycket mindre robust felkorrigering än band, vilket innebär att det finns en liten chans att en fil inte kan återställas från en backup-DVD. Det är dock ett enkelt problem att lösa. Säkerhetskopiera bara oftare och behåll dina äldre säkerhetskopior. Om du inte kan återställa filen från den aktuella skivan kan du återställa den från den omedelbart föregående.

DISC VERSUS TAPE

Vi är typ av bälte och hängslen när det gäller att skydda våra uppgifter. Innan prisvärda DVD-författare blev tillgängliga, säkerhetskopierade vi våra egna system varje dag med Travan och DDS-bandstationer. Och vi medger att den mindre robusta felkorrigeringen av optiska skivor ursprungligen gav oss paus. Men vi konverterade för några år sedan till att använda DVD + R och DVD + RW för säkerhetskopior, och vi har inte tittat tillbaka. Vi använder skivor av högsta kvalitet (Verbatim premium) och har aldrig haft problem med att återställa en fil. Tape har fortfarande sin plats i företags datacenter, men vad vi anser är det föråldrat för hem- och SOHO-användare.

Om DVD inte är tillräckligt rymlig, överväg att använda externa eller flyttbara hårddiskar, som lagrar från 80 GB till 500+ GB. I båda fallen, tänk på hårddisken som media snarare än som en enhet. Med andra ord är en extern eller borttagbar hårddisk egentligen bara ett roligt band eller en skiva som du behandlar precis som med något annat avtagbart säkerhetskopieringsmedium. Precis som du behöver flera skivor eller band för en bra säkerhetskopiering, behöver du också flera externa eller flyttbara hårddiskar. När det gäller tillförlitlighet är hårddiskar mellan band och optiska skivor. Hårddiskar har mer robust felavkänning och korrigering än optiska skivor, men mindre robusta än band. Återigen behöver detta inte oroa dig om du säkerhetskopierar till flera externa / flyttbara hårddiskar. Om du inte kan återställa en fil från en kan du återställa den från en annan.

RÅD FRÅN RON MORSE OM BACKUPS

Se till att dina senaste hårdvaru- och programvaruuppgraderingar inte lämnar dina arkiverade data kvar. På en gång gjorde jag det mesta av mina säkerhetskopior till en extern CDC SCSI-hårddisk. Vid 80 MB skulle det inte innehålla systemet eller applikationsfilerna (jag hade det ursprungliga installationsmediet för det) men det var tillräckligt stort för att hålla mina personuppgifter tills sakerna kom till den punkt där det inte var. Enheten degraderades till arkivstatus och föll ur reguljär trafik. Tänkte inte på det för mycket.

En dag skapade jag en ny maskin som inte hade en SCSI-adapter eftersom den nya maskinen inte hade några SCSI-enheter. Den gamla maskinen såldes till något intet ont anande parti. En dag behövde jag komma åt arkivet. Jag verkligen behövs för att komma åt arkivet. Duh. Dyrt lektion. Detta gäller även programvara. Om du har mycket viktiga data i ett eget filformat är det bara hälften av utmaningen att inneha filerna själva. Du måste kunna läsa dem också. (Infoga reklam för öppna filstandarder här.)

Organisera din datakatalogstruktur

Om du säkerhetskopierar hårddiskar kan du säkerhetskopiera hela enheten varje gång. Om du använder en DVD-brännare kommer du antagligen att göra fullständiga säkerhetskopior sällan, med endast rutinmässiga säkerhetskopior av dina datafiler. I så fall är det viktigt att organisera dina datakataloger så att det är så enkelt som möjligt att endast säkerhetskopiera dina data och samtidigt se till att du säkerhetskopierar all din data. Tricket här är att separera dina data i grupper som kan säkerhetskopieras med olika frekvenser.

Till exempel uppgår våra data, exklusive ljud- och videofiler, till cirka 30 GB. Uppenbarligen är det opraktiskt att säkerhetskopiera så mycket data till DVD-skivor rutinmässigt. Lyckligtvis är det inte nödvändigt att säkerhetskopiera allt varje gång. Mycket av den informationen är historiska saker som vi skrev för flera år sedan (och som vi kan uppdatera någon gång), gammal e-post och så vidare. Allt behöver säkerhetskopieras, men det är inte nödvändigt att säkerhetskopiera det varje dag eller till och med varje månad. Så vi separerar våra data i underkataloger till tre toppkataloger:

data

Den här högsta katalogen innehåller vårt nuvarande e-postmeddelande om arbetsdata, aktuella bokprojekt, senaste digitalkamerabilder och så vidare. Den här katalogen säkerhetskopieras varje dag till DVD, och ofta hela dagen för att spegla kataloger på andra system i vårt nätverk. Vi låter aldrig den här katalogen växa större än vad som passar på en DVD.

arkiv

Denna toppkatalog innehåller alla våra gamla data: filer som vi kanske inte behöver från en månad till nästa eller till och med från ett år till nästa. Den här katalogen säkerhetskopieras till flera redundanta uppsättningar DVD-skivor, varav två lagras utanför webbplatsen. Varje reservuppsättning kräver för närvarande sex DVD-skivor. Varje gång vi lägger till data i arkivkatalogerna, vilket inte händer ofta, bränner vi flera nya uppsättningar säkerhetskopierade DVD-skivor. (Vi behåller de gamla skivorna också, men då är vi packrats.)

innehav

Den här högsta katalogen är mellanliggande mellan våra arbetsdatakataloger och våra arkivkataloger. När storleken på våra arbetsdatakataloger närmar sig vad som passar på en DVD, vanligtvis varannan eller var tredje månad, sveper vi äldre filer till lagringskatalogen och bränner nya kopior av lagringskatalogen till DVD. Genom att göra detta kan vi hålla vår arbetsdatakatalog i en hanterbar storlek, men inte behöva göra om säkerhetskopior av arkivkatalogen mycket ofta. Vi håller också storleken på den här katalogen till vad som passar på en DVD. När den närmar sig den storleken sveper vi allt i innehavskatalogen till arkivkatalogen och bränner en ny uppsättning arkiv-DVD-skivor.

När du planerar din datakatalogstruktur är det också viktigt att beakta dessa aspekter:

- Uppgifternas betydelse

- Hur svårt det skulle vara att rekonstruera data

- Hur ofta data ändras

I kombination bestämmer dessa tre faktorer hur ofta data behöver säkerhetskopieras, hur många generationer av säkerhetskopior du vill behålla och därmed var data hör hemma i din katalogstruktur. Till exempel är dina ekonomiska poster och digitala fotografier förmodligen kritiskt viktiga för dig, svåra eller omöjliga att rekonstruera om de går förlorade och ändras ofta. Dessa filer måste säkerhetskopieras ofta, och du kommer antagligen vilja behålla flera generationer av säkerhetskopior. Dessa filer hör till dina arbetsdatakataloger.

Omvänt, om du har rippat din CD-samling till MP3-filer är dessa filer varken viktiga eller svåra att rekonstruera eftersom du helt enkelt kan rippa CD-skivorna om det behövs. Även om dessa filer rimligen kan klassificeras som data, är chansen att du kategoriserar dem som data som aldrig behöver säkerhetskopieras och därför lokaliserar dem någonstans i din katalogstruktur utanför de kataloger som rutinmässigt säkerhetskopieras.

Utveckla ett backup-rotationsschema

Oavsett vilken reservmaskinvara du använder är det viktigt att utveckla ett lämpligt rotationsschema för säkerhetskopiering. Ett bra rotationsschema kräver ett halvt dussin eller fler skivor, band eller enheter och låter dig:

- Återställ en ny kopia av valfri fil enkelt och snabbt

- Återställ flera generationer av en fil

- Behåll flera kopior av dina data för redundans och historisk detaljeradhet

- Lagra minst en kopia av dina data utanför webbplatsen för att skydda mot katastrofala dataförluster

Det mest populära rotationsschemat för säkerhetskopiering, och det som är mest lämpligt för säkerhetskopiering till DVD + RW-skivor, kallas Farfar-far-son (GFS) . För att använda denna reservrotation, märk följande skivor:

- Fem (eller sex) skivor dagligen, märkta måndag till fredag (eller lördag).

- Fem veckodiskar, märkta vecka 1 till vecka 5.

- Tolv månadsskivor, märkta januari till december.

Säkerhetskopiera varje arbetsdag till lämplig daglig skiva. På söndag motsvarar säkerhetskopieringen till den numrerade veckoskivan numret på den söndagen i månaden. Den första (eller sista) i varje månad, säkerhetskopiera till månadsskivan. Den här metoden ger dig daglig granularitet för föregående vecka, veckovis granularitet för föregående månad och månatlig granularitet för föregående år. För de flesta hem- och SOHO-användare är systemet mer än tillräckligt.

iPhone går till Apple-logotypen och stängs sedan av

Du kan naturligtvis ändra standard GFS-rotation på vilket sätt som passar dina behov. I stället för att skriva dina säkerhetskopior varje vecka eller månad till en DVD + RW-skiva som så småningom kommer att skrivas över, kan du skriva dessa säkerhetskopior till DVD + R-skivor (skriv en gång) och arkivera dem. På samma sätt finns det inget som hindrar dig från att göra en andra backup-skiva varje vecka eller varje månad och arkivera den utanför webbplatsen.

Om du säkerhetskopierar till externa eller flyttbara hårddiskar vill du förmodligen inte använda standard GFS-rotation, vilket kräver 22 hårddiskar. Lyckligtvis kan du använda färre enheter utan att avsevärt äventyra tillförlitligheten hos ditt säkerhetskopieringssystem. De flesta flyttbara hårddiskar har plats för minst två eller tre fullständiga säkerhetskopior, om du säkerhetskopierar hela hårddisken, eller ett dussin eller flera säkerhetskopior endast för data.

Du vill fortfarande inte ha alla dina ägg i en korg, men det är rimligt att begränsa antalet korgar till så få som två eller tre. Tricket är att se till att du alternerar användningen av enheterna så att du inte slutar med alla dina senaste säkerhetskopior på en enhet och bara äldre säkerhetskopior på en annan. Till exempel, om du väljer att bara använda två externa eller flyttbara hårddiskar för säkerhetskopiering, märk en av dem M-W-F och den andra Tu-Th-S och växla dina dagliga säkerhetskopior mellan de två enheterna. På samma sätt märker du en av enheterna 1-3-5 och den andra 2-4 för dina säkerhetskopior varje vecka, och en enhet J-M-M-J-S-N och den andra F-A-J-A-O-D för dina månatliga säkerhetskopior.

Välja reservprogramvara

Det finns fyra stora kategorier av programvara som kan användas för säkerhetskopiering. Var och en har fördelar och nackdelar, och vad som är bäst för dig beror på dina behov och preferenser.

Systemverktyg

Systemverktyg som xcopy är gratis, flexibla, enkla att använda, kan skriptas och skapa säkerhetskopior som är direktläsbara utan en återställningsoperation. De tillhandahåller dock vanligtvis inte komprimering eller något enkelt sätt att göra en binär jämförelse för varje fil som har kopierats, och de kan bara skriva till en monterad enhet som är synlig för operativsystemet som en enhet. (Med andra ord kan du inte använda dem för att skriva till en optisk skiva om du inte kör programvaran för paketskrivning som gör att skivan visas för operativsystemet som en enhet.)

Program för bränning av CD / DVD

CD / DVD-bränningsprogram, till exempel Nero Burning ROM ( http://www.nero.com ) och K3b ( http://www.k3b.org ) är snabba, kan skapa direktläsbara säkerhetskopior och erbjuder i allmänhet robusta binära verifieringsfunktioner, men kanske inte erbjuder komprimering. De flesta har också liten eller ingen förmåga att filtrera efter filvalskriterier, till exempel 'säkerhetskopiera endast filer som har ändrats idag.' Naturligtvis har applikationer som bränner CD / DVD andra användningsområden, till exempel att duplicera ljud-CD-skivor och video-DVD-skivor, och chansen är att du redan har en brännande applikation installerad. Om så är fallet och om den brinnande applikationen passar dina behov kan du använda den istället för att köpa en annan applikation bara för säkerhetskopiering.

Traditionella backup-applikationer

Traditionella säkerhetskopieringsapplikationer som BackUp MyPC ( http://www.stompsoft.com ) gör bara en sak, men de gör det mycket bra. De är snabba, flexibla, har robusta komprimerings- och verifieringsalternativ, stöder nästan alla typer av säkerhetskopieringsmedier och låter dig definiera vanliga säkerhetskopieringsprocedurer med skript, detaljerade filvalskriterier och sparade säkerhetskopieringsuppsättningar. Om dina behov är enkla kan den medföljande Windows-appleten för säkerhetskopiering, som är en avskalad version av Veritas Backup Exec (sedan såld och bytt namn på BackUp MyPC) räcka. Annars tycker vi att den kommersiella BackUp MyPC är det bästa alternativet för Windows-användare.

Diskbildningsapplikationer

Diskbildningsapplikationer, till exempel Acronis True Image ( http://www.acronis.com ) producera en komprimerad bild av hårddisken, som kan skrivas till en hårddisk, optisk skiva eller tejp. Även om de är mindre flexibla än en traditionell säkerhetskopieringsapplikation har diskavbildningsapplikationer den ovärderliga fördelen att de erbjuder funktioner för katastrofåterställning. Om hårddisken till exempel misslyckas och du har en aktuell diskavbildning behöver du inte installera om Windows och alla dina program (inklusive säkerhetskopieringsprogrammet) och sedan återställa dina data. Istället startar du helt enkelt katastrofåterställningsskivan och låter oss rippa. Ditt system återgår till sitt ursprungliga läge på några minuter snarare än timmar.

Vi använder tre av dessa fyra programvarutyper i vårt eget nätverk. Flera gånger om dagen gör vi det vi kallar 'xcopy backups' även om vi nu kör Linux istället för Windows för att göra snabba kopior av vår nuvarande arbetsdata till andra system i nätverket. Vi använder en CD / DVD-brännande applikation, K3b för Linux i vårt fall, för att köra våra rutinmässiga säkerhetskopior till DVD-skivor. Och när vi ska riva ner ett system för att reparera eller uppgradera det, kör vi en bildbackup med Acronis True Image, om det värsta händer.

DU KAN ALDRIG VARA BARA BACKPACKAD

Oavsett säkerhetskopieringsmedel och metoder du använder, tänk på följande så går du inte långt fel:

- Säkerhetskopiera ofta, särskilt data som är viktiga eller svåra att rekonstruera

- Verifiera säkerhetskopior för att säkerställa att de är läsbara och att du kan återställa data från dem

- Underhåll flera säkerhetskopieringsuppsättningar för redundans och för att möjliggöra återställning av äldre versioner av filer

- Överväg att använda en datasäker eldfast eller mediesäker för lagring på plats

- Lagra en nyligen gjord säkerhetskopia utanför webbplatsen och rotera den regelbundet

Även om säkerhetskopieringstjänster online (inklusive användning av Googles Gmail för ad hoc-lagring) är rimliga val för kompletterande säkerhetskopior, föreslår vi att du inte använder dem som din primära form av säkerhetskopiering. Det finns för många saker som kan gå fel, från din (eller deras) internetanslutning till serverproblem hos webbhotellet till att företaget går ur drift utan föregående meddelande. När du behöver dina säkerhetskopior behöver du dem just nu . Håll dina primära säkerhetskopior inom räckhåll.

Programvarusäkerhet är inte

Även om många människor är beroende av programvarubrandväggar, till exempel ZoneAlarm ( http://www.zonealarm.com ) eller Norton Internet Security ( http://www.symantec.com ), vi tror att det är ett misstag. Bland säkerhetsexperter är det en troism att programvara inte kan skydda systemet som kör det. Varje programvarubrandvägg kan äventyras av exploater som riktar sig direkt mot det eller det underliggande operativsystemet. Enligt vår mening är en mjukvarubrandvägg bättre än ingenting, men inte mycket bättre.

Säkra systemet

Det viktigaste steget du kan ta för att skydda ditt system mot maskar och andra skadliga inkräktare är att installera en hårdvarurouter / brandvägg mellan ditt system och Internet. En korrekt konfigurerad router / brandvägg blockerar skadliga skanningar och sonder och gör ditt system effektivt osynligt för de miljoner infekterade systemen på det offentliga Internet som ständigt försöker infektera det. Maskinvarurouter / brandväggsenheter säljer vanligtvis endast 30 till 50 dollar, så de är billiga försäkringar mot att ditt system äventyras av skadliga inkräktare.

Vi föredrar mycket kabel- / DSL-routrar tillverkade av D-Link, som DI-604 (endast kabelanslutna) eller DI-624 (trådbundna / trådlösa), men liknande bredbandsroutrar från NETGEAR och Linksys är också populära. Alla nuvarande modeller som vi känner till använder standardinställningar som ger tillräcklig säkerhet, men det är ändå värt att ta några minuter för att studera manualen för att se till att din router är konfigurerad för att ge en säkerhetsnivå som är acceptabel för dig.

WEP-säkerhet är inte

Om du installerar en trådlös router och aktiverar trådlöst nätverk, var noga med att säkra den ordentligt. Standarden som används av tidiga 802.11 trådlösa enheter, kallad WEP (Wired Equivalent Privacy) är nu hopplöst osäker. WEP kan knäckas på bokstavligen minuter eller till och med sekunder med hjälp av verktyg som alla kan ladda ner. Den nyare WPA-standarden (Wi-Fi Protected Access), när den är rätt konfigurerad, är säker mot alla utom de mest sofistikerade attackerna. Om dina nuvarande trådlösa adaptrar och åtkomstpunkter endast stöder WEP, byt ut dem alla omedelbart med enheter som stöder WPA. Annars kan du lika gärna köra ditt trådlösa nätverk utan säkerhet alls.

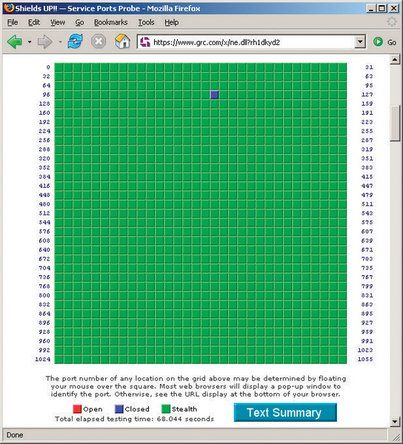

När du har installerat och konfigurerat din brandvägg / router, besök Gibson Research Corporation webbplats ( http://www.grc.com ) och använd deras Shields UP! tjänst för att testa din säkerhet. Sköldar UPP! sonderar ditt system och rapporterar om de hamnar som oftast attackeras av maskar och andra skadliga exploater. Bild 3-17 visar resultaten av att köra Shields UP! mot ett av våra Windows XP-testbäddsystem.

har min vizio tv smartcast

Bild 3-17: Gibson Research Shields UP! visar ett (nästan) helt smygande system

Sköldar UPP! flaggor öppnar portar (mycket dåliga nyheter) i rött. Stängda hamnar är de som inte accepterar anslutningar men bekräftar att de är närvarande flaggas i blått. Dolda hamnar de som inte svarar alls på sonder är flaggade i grönt. Helst vill vi att alla våra hamnar ska flaggas gröna, eftersom det i själva verket gör vårt system osynligt för inkräktare. Men av praktiska skäl har vi smygt alla portar utom port 113 (ident), som svarar på sonder som stängda.

ANVÄND nmap för allvarlig testning

För mer noggrann testning, försök använda nmap ( http://www.insecure.org/nmap/ ). Eftersom du kan köra den i ditt nätverk kan du använda den för att testa enskilda system, snarare än bara ditt nätverk som helhet. Det är användbart att testa både din router och dina datorer så att du vet vilka sårbarheter som finns. Du kan bli förvånad över att du på något sätt lyckades aktivera en webbserver som du aldrig använder, eller att du har en opatchad version av SQL Server (vektorn för den välkända Slammer / Sapphire-masken) som installerades tillsammans med några annat programvarupaket.

Vad är port 113?

Port 113 används för identitetsförfrågningar, som tillåter fjärrservrar att upptäcka det användarnamn som är associerat med en given anslutning. Informationen som upptäcks via ident är sällan användbar och inte pålitlig. Men när en fjärrserver försöker ansluta tillbaka till din dator och utfärda ett ident-svar, säger en stängd port den: 'Tyvärr, jag kör inte ident'. En snygg port kan å andra sidan leda till att fjärrservern drar slutsatsen att din dator inte finns. En fjärrserver är mer benägna att tillåta din anslutning (som FTP, HTTP eller TELNET) om den tror att du verkligen är där.

De flesta hårdvarurutrar stalar som standard alla portar utom 113, som de konfigurerar som stängda. Några routrar stealth port 113 också. Det är vanligtvis en dålig idé, eftersom det kan orsaka långsam respons eller inget svar alls från vissa servrar. If Shields UP! rapporterar att port 113 är smygad, föreslår vi att du använder routerns konfigurationsverktyg för att ändra port 113 till stängd snarare än smygad.

Här är några andra steg du bör ta för att säkra dina Windows-system:

Installera Firefox.

Ett av de viktigaste stegen du kan ta är att säkra ett Windows-system är att ersätta den buggiga, osäkra Internet Explorer med en annan standardwebbläsare. Den mest populära alternativa webbläsaren är Firefox ( http://www.mozilla.org ). Vi föreslår att du installerar Firefox omedelbart och börjar använda den som din standardwebbläsare. Ignorera den Microsoft-inspirerade FUD som hävdar att Internet Explorer är lika säker som Firefox. Det är det inte. Firefox är en storleksordning säkrare.

Installera programvara för annonsblockering.

Även om de flesta bannerannonser och popup-fönster inte är skadliga är de irriterande. Och vissa annonser innehåller länkar till skadliga webbplatser där bara att klicka på en länk eller till och med helt enkelt visa sidan kan installera skadlig kod på ditt system via en 'nedladdning av körning'. Användning av annonsblockeringsprogramvara minimerar problemet. Vi använder Ad Block ( http://extensionroom.mozdev.org ), men det finns många alternativ, inklusive Privoxy ( http://www.privoxy.org ), WebWasher ( http://www.cyberguard.com ) och AdSubtract ( http://www.intermute.com ).

Säker Internet Explorer.

Tyvärr är det omöjligt att ta bort Internet Explorer helt från ett Windows-system. Och IE är farligt att bara sitta där på din hårddisk, även om du aldrig kör den. Du kan minimera risken genom att konfigurera IE så säkert som möjligt. För att göra det, kör IE, välj Verktyg Alternativ fliken Säkerhet. Välj varje säkerhetszon, klicka på knappen Anpassad nivå, välj 'Hög säkerhet' i listrutan och klicka på Återställ-knappen. Upprepa processen för varje säkerhetszon. När du väl har gjort det är Internet Explorer ganska oanvändbart, men det är åtminstone så säkert som det är möjligt för det att vara.

Inaktivera Windows Scripting Host.

Även om du säkrar Internet Explorer, Windows Scripting Host (WSH) förblir installerad och farlig. För bästa säkerhet mot VBS-virus rekommenderar vi att du tar bort WSH helt, även om det innebär att Windows inte längre kan köra något .vbs-skript. Beroende på vilken version av Windows du kör kan du ta bort WSH genom att använda appleten Lägg till eller ta bort program i Kontrollpanelen.

Om det inte finns något alternativ att ta bort WSH från kontrollpanelen kan du ta bort WSH manuellt genom att radera filerna cscript.exe och wscript.exe , men du måste göra det i rätt ordning. Windows lagrar två kopior av dessa filer, de aktiva kopiorna i WINDOWS system32 och säkerhetskopior i WINDOWS system32 dllcache . Ta bort säkerhetskopiorna först och sedan de aktiva kopiorna. Om du tar bort de aktiva kopiorna först upptäcker Windows omedelbart deras frånvaro och återställer dem automatiskt från säkerhetskopiorna. När du har tagit bort båda kopiorna dyker Windows upp en varningsdialog som du helt enkelt kan avvisa.

DE-WSHING THE EASY WAY

Du kan också använda Noscript.exe från Symantec ( http: //www.symantec.com/avcenter/noscrip ... ), vilket tar bort WSH automatiskt.

Ersätt Outlook.

Även om de senaste versionerna är säkrare än äldre versioner är Outlook fortfarande en virusmagnet. Om möjligt rekommenderar vi att du byter ut det med Mozilla Thunderbird eller en annan alternativ e-postklient.

De åtgärder som vi hittills har beskrivit skyddar ditt system mot att smittas av maskar och andra exploateringar som inte kräver användarens ingripande. Tyvärr är sådana automatiserade exploateringar inte de enda säkerhetsriskerna. Ditt system riskerar också från exploateringar som kräver ditt aktiva (om du inte vet) deltagande. De två största hoten är virus som vanligtvis kommer som bifogade filer till e-postmeddelanden och spionprogram, som ofta piggybacks på 'gratis' programvara, till exempel P2P-klienter, som du installerar frivilligt.

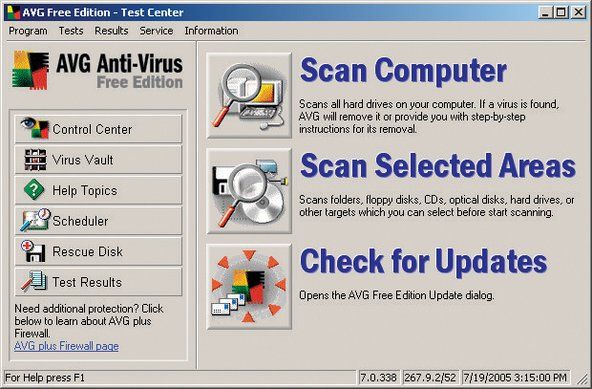

Nya virus skrivs ständigt och släpps ut i naturen, så det är viktigt att köra en virusscanner regelbundet och hålla den uppdaterad med de senaste virussignaturerna. Även om Norton AntiVirus ( http://www.symantec.com ) och McAfee VirusScan ( http://www.mcafee.com ) är två av de mest populära antivirusskannrarna vi inte använder heller. Istället rekommenderar vi att du installerar Grisoft AVG Anti-Virus ( http://www.grisoft.com ), visas i Bild 3-18 . AVG är lika effektiv som alla konkurrerande produkter vi har använt, ställer få krav på systemresurser och är gratis för personligt bruk.

Bild 3-18: Grisoft AVG Anti-Virus Free Edition

Fram till för några år sedan var virus det största säkerhetshotet. Numera är skadlig kod minst ett lika stort hot. Den minst skadliga formen av skadlig kod är adware, som visar popup-annonser under webbsessioner, och kan rapportera dina webbsurvanor tillbaka till en central server vanligtvis anonymt och utan att rapportera personlig information som identifierar dig individuellt för att hjälpa adware att visa annonser som de tycker kommer att vara av intresse för dig. Mer skadliga former av adware, vanligtvis kallat spionprogram, samlar in och rapporterar information om dig som kan vara till nytta för identitetstjuvar och andra skadliga faktorer. De mest skadliga formerna av spionprogram går mycket längre genom att använda tangenttryckningsloggare och liknande tekniker för att samla in lösenord, kreditkorts- och bankkontonummer och annan kritiskt känslig information.

Även om du aldrig installerar programvara som inte kommer från en betrodd källa kan du bli utsatt för spionprogram. Ibland är allt som krävs att besöka en skadlig webbsida som osynligt laddar ner och installerar spionprogram på ditt system. Det enda sättet att skydda dig mot sådan skadlig programvara är att installera en skadlig programvara, hålla den uppdaterad och köra den regelbundet. Det finns många malware-skannrar tillgängliga, många utan kostnad. Tyvärr är några av dem faktiskt spyware-trojaner. Om du installerar en av dessa kommer den verkligen att skanna ditt system och rapportera om eventuell 'utländsk' skadlig kod som den upptäcker. Det kan till och med vara så vänligt att ta bort den skadliga programvaran och lämna ditt system fritt att köra spionprogram som det installerar själv.

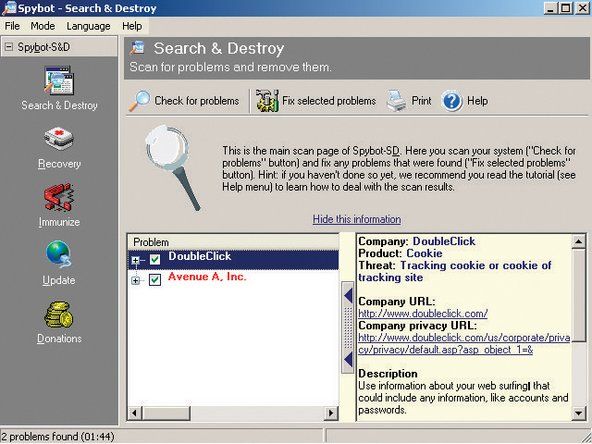

Lyckligtvis finns det två pålitliga malware-skannrar vi kan rekommendera, som båda är gratis för personligt bruk. Spybot Search & Destroy ( http://www.safer-networking.org ), visas i Bild 3-19 , är donation-ware. Spybot är snabb och extremt effektiv, och vi använder den som vår första försvarslinje. (Om du installerar det, vänligen skicka killen några dollar programvara så bra det bör uppmuntras.) Vi kör Spybot dagligen på våra Windows-system. Så bra som det saknar även Spybot ibland något. Som säkerhetskopia kör vi AdAware ( http://www.lavasoftusa.com ) varje vecka. Vad Spybot inte fångar, gör AdAware. (Den betalade versionen av AdAware innehåller en realtidsapp för blockering av annonser och popup-blockering som fungerar bra.)

Bild 3-19: Använd SpyBot Search & Destroy för att upptäcka och ta bort skadlig kod

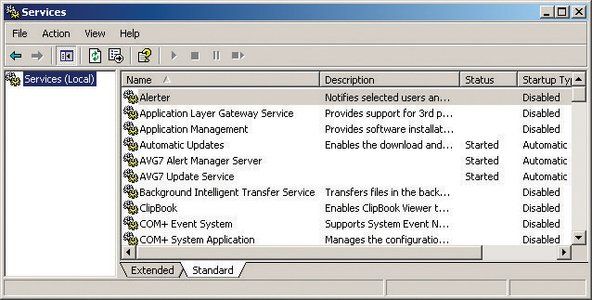

Som standard kör Windows många onödiga bakgrundstjänster. Att inaktivera onödiga tjänster har den dubbla fördelen att minska systemresursförbrukningen och eliminera potentiella ingångspunkter för säkerhetsutnyttjande. Du kan konfigurera startbeteendet för Windows XP-tjänster med hjälp av tjänstepolicyredigeraren. För att göra det, klicka på Start Kör, skriv services.msc i kördialogrutan och tryck på Enter. Tjänstepolicyredigeraren visas, som visas i Bild 3-20 .

Bild 3-20: Windows XP Services policyredigerare

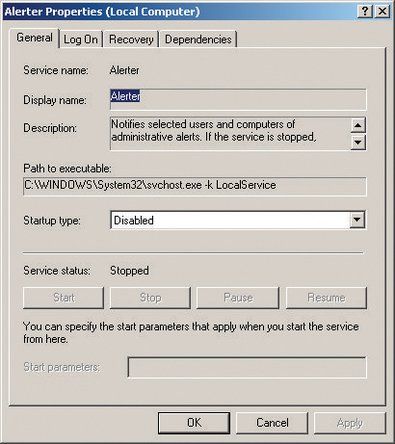

Dubbelklicka på namnet på en tjänst för att visa fastighetsbladet för den tjänsten, som visas i Bild 3-21 . Använd rullgardinslistan 'Starttyp' för att ställa in starttypen till Automatisk, Manuell eller Inaktiverad, efter behov. Om tjänsten körs för närvarande klickar du på stoppknappen för att stoppa den. Om andra tjänster är beroende av den tjänsten visar Windows en varningsdialog för att berätta att stopp av den tjänsten också kommer att stoppa beroende tjänster. När du har konfigurerat om startinställningarna för alla tjänster startar du om systemet för att dina ändringar ska träda i kraft.

Bild 3-21: Fastighetsblad för Alerter-tjänsten

För ett typiskt Windows XP-system som används rutinmässigt i bostads- eller SOHO-miljö rekommenderar vi att du aktiverar följande Microsoft-tjänster:

- Automatiska uppdateringar

- Kryptografiska tjänster

- DHCP-klient

- Händelselogg

- Hjälp och support

- HID Input Service

- Plug and Play

- Utskriftshanterare

- Skyddad lagring

- Fjärråtkomst Auto Connection Manager

- Fjärråtkomstanslutningshanterare

- Remote Procedure Call (RPC)

- Remote Procedure Call (RPC) Locator

- Skriptblockeringstjänst

- Säkerhetscenter

- Shell Hardware Detection

- Windows Audio

- Windows Image Acquisition (WIA)

- Windows Installer

- Windows Management Instrumentation

- Windows Management Instrumentation Driver Extensions

- Arbetsstation

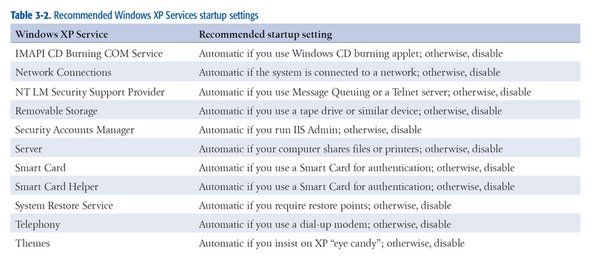

Inaktivera alla andra Microsoft-tjänster, utom eventuellt de som anges i Tabell 3-2 . Vissa av dessa tjänster, särskilt Systemåterställningstjänster och teman, använder betydande systemresurser och är bäst inaktiverade om du inte behöver den funktionalitet de tillhandahåller.

Tabell 3-2: Rekommenderade startinställningar för Windows XP Services

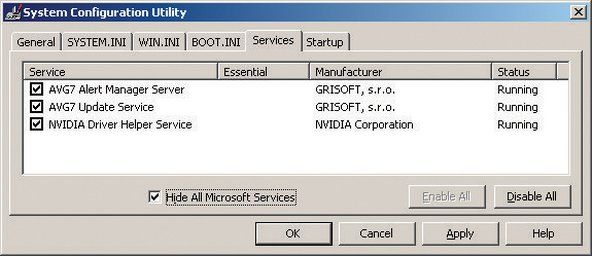

Förutom de många tjänster som Microsoft inkluderar med Windows XP, kör många system tjänster från tredje part. Att avgöra vilka tjänster som inte är Microsoft är svårt med Services-policyredigeraren. Lyckligtvis finns det ett annat alternativ som heter System Configuration Utility. För att köra det, klicka på Start Kör, skriv msconfig i dialogrutan Kör och tryck på Enter. Klicka på fliken Tjänster för att visa installerade tjänster. Markera kryssrutan Dölj alla Microsoft-tjänster för att endast visa tjänster som inte är Microsoft, som visas i Bild 3-22 .

Bild 3-22: Windows XP System Configuration Utility som visar tjänster som inte är Microsoft

I Bild 3-22 , körs tre icke-Microsoft-tjänster. Två av dem är en del av AVG-antivirusprogramvaran som vi kör på detta system, och en används av NVIDIA-videoadaptern. Inget av dessa är misstänkta, så ingen åtgärd behövs. Det finns dock många andra tjänster från tredje part som kan vara skadliga, inklusive de som installeras av spionprogram. Om du ser en tredjeparts tjänst kör och inte känner till dess syfte, undersök vidare. Om du är osäker, avmarkera kryssrutan för att inaktivera tjänsten och testa systemet för att se om inaktiveringen av den tjänsten bryter något.

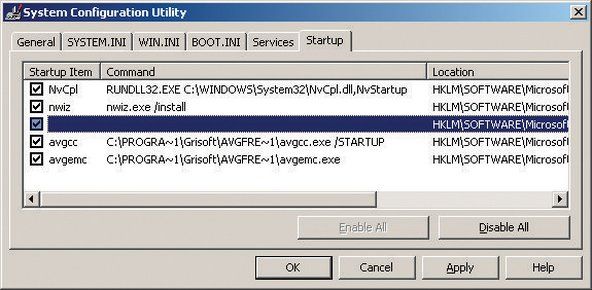

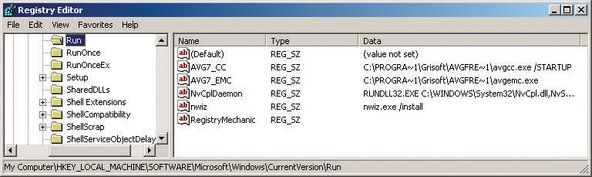

Du kan också visa startsidan för systemkonfigurationsverktyget för att lista de körbara program som Windows kör vid start, som visas i Bild 3-23 .

Bild 3-23: Windows XP System Configuration Utility som visar program som körs vid start

I det här fallet är fyra av de fem körbara programmen som Windows kör vid start på detta system helt oskadliga. NvCpl är NVIDIAs kontrollpanelverktyg. nwiz är den körbara för WhizFolders Organizer Pro, ett filhanteringsprogram vi använder. NvCpl och avgemc är de två körbarheterna för vår AVG-antivirusprogramvara. Men det markerade objektet i mitten av listan berörde oss eftersom inget körbart programnamn visas för det. Det är i sig misstänkt beteende som man kan förvänta sig av en startkörbar installation installerad av ett virus, en mask eller spionprogram så det är värt att titta närmare på det.

För att göra det, starta registerredigeraren genom att klicka på Start Kör och skriva regedt32 (eller regedit, om du föredrar en enklare redigerare) i dialogrutan och trycker på Enter. Navigera genom registerstrukturen för att visa nyckeln: HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun där startkörbara filer listas. Bild 3-24 visar innehållet i den nyckeln, som uppenbarligen installerades av programmet Registry Mechanic, och är ingen anledning till oro. Om startkörningen helt klart är ett skadligt program, tar du bara bort det med Registerredigeraren. Om du är osäker på det, använd Google för att söka efter det körbara namnet istället för att bara ta bort det.

Bild 3-24: Visa startprogram i Registerredigeraren

DET ÄR OK ATT SPELA

Tveka inte att experimentera med din startkonfiguration. Det finns inget du kan inaktivera här som kommer att skada systemet. I värsta fall kanske ett program inte fungerar korrekt med en startkörbar inaktiverad. Såvida du inte är säker på att du behöver ett visst startprogram för att kunna köras, till exempel dina antivirus- och malware-skannrar och din PIM, fortsätt och inaktivera den. Starta om systemet och se om något är trasigt. Om så är fallet, återaktivera vad du än inaktiverade och spela lite mer.

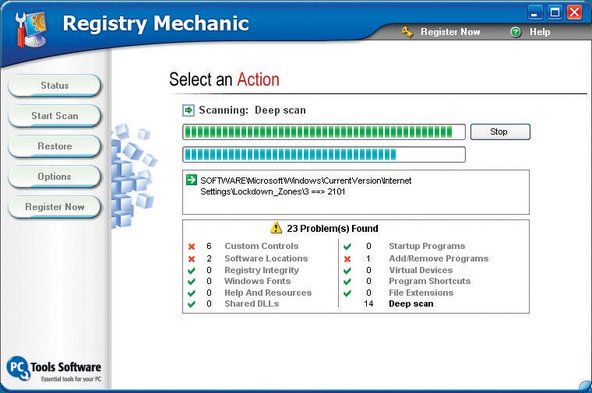

Slutligen rekommenderar vi att du regelbundet kör en registerrensare, till exempel CleanMyPC ( http://www.registry-cleaner.net ) eller registermekaniker ( http://www.pctools.com ), visas i Bild 3-25 . Vi inkluderar registerunderhåll som ett element för att säkra systemet, eftersom registerutnyttjande blir allt vanligare. Även om ditt system aldrig smittas av någon skadlig programvara, är det ändå värt att beskära och komprimera registret regelbundet för att öka systemets prestanda och tillförlitlighet.

Bild 3-25: Använd Registry Mechanic eller en liknande produkt för att skanna och rengöra registret

Det finns många registerverktyg tillgängliga. De flesta är kommersiella eller shareware-produkter, även om många finns som förlamade demos för gratis nedladdning. Vissa utför endast en aspekt av registerunderhåll, till exempel förbättrad registerredigering, borttagning av oanvända poster eller defragging av registerhögar. Andra kombinerar många registerrelaterade funktioner i en produkt. Vi föreslår att du laddar ner och provar en eller båda av de två produkterna vi nämner först. Om inget av dem räcker, visar en Google-sökning efter 'registry cleaner' dussintals andra möjligheter.

Hårddiskstädning

När vi började skriva detta avsnitt kontrollerade vi en av våra hårddiskar. Den hade 185 503 filer i 11 607 mappar. Det är någons gissning om vad de alla är. Vissa är naturligtvis program och systemfiler. Vi vet att det finns hundratals dokument och kalkylark och tusentals ljudfiler, bilder och så vidare. Men majoriteten av dessa 185 503 filer är förmodligen tillfälliga filer och backupfiler, dubbletter och äldre versioner av aktuella datafiler, webbläsarcache-filer och liknande skräp. Allt de gör är att röra på hårddisken, slösa utrymme och skada diskprestanda. De måste beskäras då och då, om bara för att hindra dem från att äta dig hemifrån och hem.

ORGANISERA DIN TEMP (ORARISKA) FILER

Du kan ställa in några miljövariabler för att TEMP-filer ska lagras på en plats i stället för att läggas ned i en dold mapp under din katalog Dokument och inställningar. För att göra det, skapa mappen C: TEMP och gör sedan följande:

- Högerklicka på fliken Avancerat på den här datorn.

- Klicka på knappen Miljövariabel och ändra TEMP- och TMP-värdena till C: TEMP genom att markera dem, välja Redigera-knappen och ersätta den löjligt långa vägen till C: TEMP .

- Använd knappen Ny för att lägga till ett annat värde som heter TMPDIR och ställa in dess väg till C: TEMP också.

- Gör samma sak i systemvariabeln i rutan under användarvariabeln, lägg till igen en variabel som heter TMPDIR och ställ in dess värde till C: TEMP .

Oavsett vad du har ställt in dessa miljövariabler kan du navigera snabbt till någon av dem genom att öppna Windows Explorer och skriva namnet omgiven av procentsignaler (t.ex. % TEMP% ) i adressfältet och trycker på Retur eller Retur. Du bör regelbundet besöka den här katalogen och ta bort alla filer och mappar som är mer än några veckor gamla. Windows-installationsprogram är notoriskt dåliga när de lämnar stora tillfälliga filer.

Att rensa webbläsarens cache är ett bra första steg. När du har gjort det kan du upptäcka att ditt filantal har minskat med tusentals filer, och beroende på storleken på webbläsarens cache kan du återställa en gigabyte eller mer diskutrymme. Du kan sedan gå till en kommandotolk och utfärda kommandon som:

del *.bak /s

del *.bk! /s

del *.tmp /s

och så vidare. Denna brute-force-metod kan eliminera tusentals onödiga filer och återställa gigabyte diskutrymme, men det är i bästa fall en ofullkomlig lösning. Först lämnar du förmodligen många onödiga filer på enheten eftersom du inte tänkte leta efter varje tillägg. För det andra kan det hända att du raderar några filer som du egentligen hellre skulle ha behållit, och du kanske inte ens är medveten om att du har gjort det förrän du befinner dig att söka fruktlöst efter dem senare. För det tredje, om du inte är uppmärksam kan en fingerglidning få katastrofala resultat.

Det är bättre att använda ett verktyg som är utformat för filbeskärning. Microsoft innehåller en applet för detta ändamål, men som vanligtvis gäller för Microsoft-appletar är den funktionsdålig. Windows diskrensningsapplet, visas i Bild 3-26 , gör ingenting du inte kan göra manuellt på cirka 30 sekunder.

Bild 3-26: Windows XP Diskrensningsverktyg

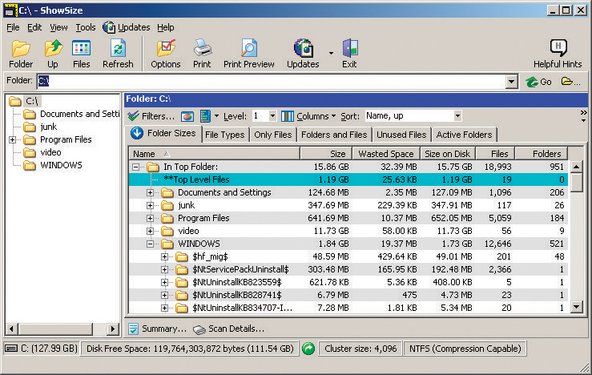

Lyckligtvis finns det bättre alternativ som kommersiella verktyg. Vår favorit är ShowSize ( http://www.showsize.com ), visas i Bild 3-27 , som innehåller alla verktyg du behöver för att hålla hårddisken ren och organiserad.

Figur 3-27: ShowSize diskrensningsverktyg

När du har beskurit onödiga filer från hårddisken är det dags att köra en diskdefragger. När du skriver, ändrar och tar bort filer på hårddisken försöker Windows hålla alla filer som lagras sammanhängande på enheten. Tyvärr är Windows inte så bra på den uppgiften, så delar av olika filer hamnar utspridda här, där och överallt om enheten, ett fenomen som kallas fragmentering av fil eller diskfragmentering .

Fragmentering har flera oönskade effekter. Eftersom enhetshuvudena ständigt måste placeras om för att läsa och skriva filer, drabbas hårddiskens prestanda. Läs- och skrivprestanda på en dåligt fragmenterad enhet är mycket långsammare än på en nyligen defragmenterad enhet, särskilt om enheten är nästan full. Den extra huvudrörelsen bidrar också till högre ljudnivåer och kan orsaka att enheten misslyckas snabbare än den annars skulle göra. Slutligen, när en enhet misslyckas, är det mycket lättare (och billigare) att återställa data om enheten nyligen har defragmenterats.

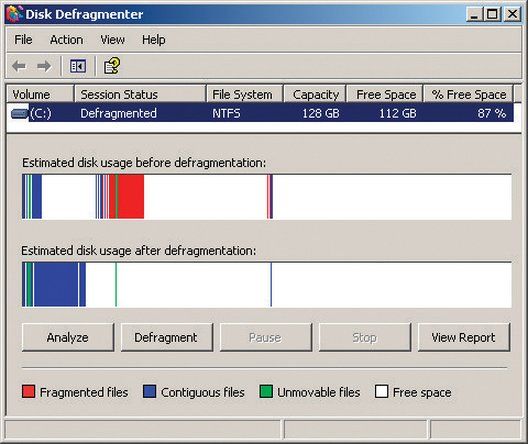

NTFS och fragmentering

I flera år hävdade Microsoft att NTFS inte utsattes för fragmentering. Som Bild 3-28 visar, det är inte sant, inte ens på en glesbefolkad enhet. Med endast 13% av den här enheten i bruk har Windows fortfarande splittrat majoriteten av det ockuperade utrymmet. Även efter att Windows Disk Defragmenter-verktyget har slutförts kvarstår en del fragmentering. De tunna gröna staplarna är systemfiler i huvudfiltabellen och personsökningsfilen som alltid är öppna när Windows körs och kan därför inte defragreras av det medföljande Windows-verktyget. När det gäller den blå stapeln som förblir ute i mitten av ingenstans efter defragging: vi har ingen aning om varför Windows gör det, men det verkar alltid lämna åtminstone några filer på egen hand snarare än att konsolidera alla filer.

Lösningen på diskfragmentering är att köra ett defraggeringsverktyg regelbundet. Ett defragreringsverktyg läser varje fil och skriver om den sammanhängande, vilket gör filåtkomst mycket snabbare. Diskdefragmenteringsverktyget medföljer Windows, visas i Bild 3-28 , är långsam, ineffektiv och funktionsdålig. Men hej, det är gratis och det är (vanligtvis) tillräckligt bra för att göra jobbet.

Bild 3-28: Windows XP Disk Defragmenter-verktyget

mitt pass för mac visas inte

Om du behöver en defragger med fler funktioner och bättre prestanda, överväga att köpa ett kommersiellt defragreringsverktyg. De två mest kända kommersiella defraggerna är Vopt ( http://www.vopt.com ) och Diskeeper ( http://www.diskeeper.com ). Vi har använt båda i flera år och har aldrig haft problem med någon av dem.

Ett stort misslyckande med Windows XP Disk Defragmenter-verktyget är att det inte kan defragga personsökningsfilen, åtminstone om du inte är villig att gå igenom ringar för att göra det. Windows använder personsökningsfilen för att lagra applikationer och data för vilka det inte finns plats i huvudminnet. Om du kör många applikationer samtidigt eller använder stora datamängder blir huvudminnet oundvikligen fullt. När det inträffar byter Windows tillfälligt inaktiva program och data till personsökningsfilen. Eftersom personsökningsfilen genomgår mycket 'churn' blir den alltid kraftigt fragmenterad, vilket i sin tur orsakar ökad fragmentering av användarprogram och data.

Bild 3-29: Dialogrutan för virtuellt minne i Windows XP

Tyvärr gör utformningen av Windows det omöjligt att defragmentera sökningsfilen medan Windows körs. Men det finns två sätt att defragera personsökningsfilen. Använd först en kommersiell defragger som Diskeeper eller gratis pagedefrag ( http: //www.sysinternals.com/Utilities/Pa ... ) som tillhandahåller ett starttidsprogram för defragging som körs innan Windows laddas. Alternativt kan du använda Windows XP Disk Defragmenter-verktyget för att defragga personsökningsfilen genom att göra följande steg:

- Högerklicka på Den här datorn och välj Egenskaper för att visa dialogrutan Systemegenskaper.

- Klicka på fliken Avancerat.

- Klicka på knappen Inställningar i fönstret Prestanda för att visa dialogrutan Prestationsalternativ.

- Klicka på fliken Avancerat.

- I rutan Virtuellt minne klickar du på knappen Ändra för att visa dialogrutan Virtuellt minne som visas i Bild 3-29 .

- Skriv ner eller memorera den aktuella sökfilsstorleken, som du kommer att använda senare när du återställer sökningsfilen.

- Markera alternativknappen 'Ingen sökningsfil' och klicka på knappen Set för att ändra sökfilens system till noll.

- Starta om datorn, som nu fungerar utan en personsökningsfil.

- Kör Windows XP Disk Defragmenter-verktyget för att defragmentera hårddisken.

- När defragrering är klar upprepar du steg 1 till 5 för att visa dialogrutan Virtuellt minne.

- Återställ sökningsfilens storlek till det ursprungliga värdet.

- Starta om systemet, som nu fungerar med en defraggerad personsökningsfil av originalstorleken.

Håll ditt system uppdaterad

Maskin- och programvaruföretag släpper regelbundet uppdaterad programvara, enhetsdrivrutiner och firmware. Dessa uppdateringar kan vara säkerhetsrelaterade, eller de kan lägga till stöd för nya funktioner eller kompatibilitet med nya enheter. Vi rekommenderar att du håller dig informerad om sådana uppdateringar, men den gyllene regeln när det gäller att installera uppdateringar är: 'Om det inte går sönder, fixa det inte.'

Säkerhet genom osäkerhet

Ironiskt nog måste du använda Internet Explorer för att använda Microsofts automatiska uppdateringstjänster den minst säkra webbläsaren på planeten.

Utvärdera varje uppdatering innan du installerar den. De flesta uppdateringar inkluderar release-anteckningar eller ett liknande dokument som beskriver exakt vad uppdateringen gör och vilka problem den löser. Om en viss uppdatering löser ett problem som du upplever eller lägger till stöd för något du behöver installerar du uppdateringen. Annars, var väldigt trött. Mer än en gång har vi installerat en uppdatering utan goda skäl och upptäckt att uppdateringen bröt något som brukade fungera. Det är ofta möjligt att återhämta sig från en misslyckad uppdatering genom att avinstallera uppdateringen och återgå till originalversionen, men ibland är den enda lösningen att formatera enheten och installera om allt från grunden.

Operativsystem och programuppdateringar

Uppdateringar av operativsystem och programvara är ett undantag från vår allmänna försiktighetsregel. Särskilt Windows är under konstant attack från maskar och annan skadlig programvara, så det är i allmänhet en bra idé att tillämpa kritiska Windows-korrigeringar så snart som möjligt.

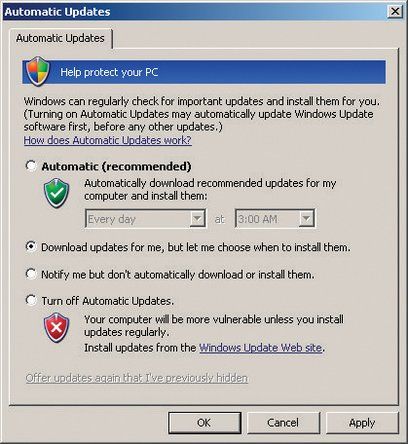

Microsoft tillhandahåller Microsoft Update-tjänsten ( http: //update.microsoft.com/microsoftupd ... ) för att automatisera processen för att hålla Windows och Office lappade. För att konfigurera Microsoft Update för att ladda ner och installera korrigeringar automatiskt, visa Kontrollpanelen och välj Säkerhetscenter. Klicka på länken Automatiska uppdateringar längst ned i dialogrutan Säkerhetscenter, i rutan 'Hantera säkerhetsinställningar för:' för att visa dialogrutan Automatiska uppdateringar, som visas i Bild 3-30 .

Bild 3-30: Konfigurationsdialogrutan för automatiska uppdateringar i Windows XP

Den rekommenderade (och standard) inställningen är Automatisk, vilket gör att Windows laddar ner och installerar uppdateringar utan användarens ingripande. Det är lite för förtroende för vår smak. Vi har bränts många gånger av Microsoft-patchar som vi i efterhand önskar att vi aldrig hade installerat. Vi rekommenderar att du väljer det andra alternativet, vilket gör att uppdateringar laddas ner automatiskt i bakgrunden, men inte installeras förrän du godkänner dem, eller det tredje alternativet, som bara meddelar dig när uppdateringar är tillgängliga.

Att hantera programvara är mer problematiskt, för åtminstone för Windows finns det ingen central plats där du kan söka efter tillgängliga uppdateringar. (Linux är mycket överlägset i detta avseende. De flesta moderna Linux-distributioner kan automatiskt kontrollera ett centralt arkiv för tillgängliga uppdateringar för operativsystemet och de flesta eller alla installerade applikationer.) Med Windows måste du själv söka efter uppdateringar för varje program.

Lyckligtvis kontrollerar de flesta större applikationer nuförtiden, och många mindre, automatiskt regelbundet efter uppdateringar eller åtminstone uppmanar dig att göra det. Vi rekommenderar att du håller koll på applikationer som använder Internet kraftigt, till exempel webbläsare, e-postklienter och P2P-paket. Utnyttjande mot sådana applikationer är relativt vanligt och har potentiellt allvarliga konsekvenser. Andra applikationer, även om de inte är riskfria, kräver inte så noggrann övervakning. Det är till exempel mindre troligt att din CD-brännande applikation eller en filvisare kommer att drabbas av ett allvarligt säkerhetshål. (Det är inte ovanligt, även om Adobes Acrobat Reader har lappats flera gånger för att fixa allvarliga säkerhetshål.)

Uppdateringar av drivrutiner

Windows, Linux och alla andra moderna operativsystem använder en utdragbar arkitektur som gör att laddningsbara enhetsdrivrutiner kan lägga till stöd för enheter som inte stöds direkt av OS-kärnan. Systemet använder enhetsdrivrutiner för att stödja din videoadapter, ljudadapter, nätverksadapter och andra kringutrustning.

Utöver BIOS och annan firmwarekod är enhetsdrivrutinkoden den mest noggrant felsökade programvaran som körs på din dator, så även gamla drivrutiner kommer sannolikt inte att ha betydande fel. Det är fortfarande en bra idé att hålla koll på uppdaterade enhetsdrivrutiner, eftersom uppdaterade drivrutiner kan förbättra prestanda, lägga till stöd för ytterligare funktioner och så vidare. I allmänhet rekommenderar vi att du uppdaterar dina drivrutiner när du installerar ny maskinvara.

Videoadapterdrivrutiner (och till viss del drivrutiner för ljudadaptrar) är ett speciellt fall, särskilt om du spelar 3D-spel på din dator. Videoadaptertillverkare uppdaterar sina drivrutiner ofta för att lägga till stöd för nya spel och för att justera prestanda för befintliga spel. I många fall kan prestandaförbättringarna vara betydande, även om du använder en äldre videoadapter. Om du spelar, leta efter uppdateringar av videoadapter varje månad. Annars räcker det var tredje till sjätte månad.

Firmware-uppdateringar

Firmware är halvvägs mellan hårdvara och programvara. Firmware är programvara som är semi-permanent lagrad på icke-flyktiga minneschips inuti din dator. Huvudsystemets BIOS är till exempel firmware. Men huvudsystemets BIOS är inte den enda firmware på ditt system. Nästan varje kringutrustning, från video- och ljudadaptrar till nätverkskort till RAID-styrenheter till hårddiskar och optiska enheter, har sin egen firmware.

Vi rekommenderar att du håller utkik efter uppdateringar till ditt moderkorts BIOS och annan firmware, men var försiktig när du beslutar om du vill använda dessa uppdateringar. Återigen, i allmänhet: om det inte går sönder, fixa det inte. Till viss del beror beslutet på hur gammal enheten är. Det är ganska vanligt att nyligen introducerade komponenter har flera firmwareuppdateringar gjort tillgängliga tidigt i sina livscykler. Med tiden går firmwareuppdateringar vanligtvis mindre ofta och tenderar att vara mindre korrigeringar eller funktionstillägg snarare än betydande uppdateringar.

Det största undantaget är optiska författare. Firmware i CD- och DVD-brännare innehåller skrivscheman som gör att enheten kan använda de bästa skrivstrategierna för olika märken och typer av media. När nya varumärken introduceras uppdaterar tillverkare av optiska enheter sin firmware för att stödja de nya typerna av media. Vi rekommenderar att du letar efter uppdateringar av firmware för din optiska författare varje gång du köper en ny sats med skivor.

BRÄNNER dina broar

Det är vanligtvis lätt att återhämta sig efter en dålig firmwareuppdatering. Om du till exempel uppdaterar firmware i din DVD-brännare och den slutar fungera ordentligt kan du vanligtvis bara uppdatera enheten igen med den äldre firmwareversionen och vara tillbaka till det du började. När du uppdaterar ditt moderkorts BIOS är det en annan historia. En misslyckad BIOS-uppgradering kan göra brädan oanvändbar, vilket kräver att den returneras till fabriken för reparation. Den vanligaste orsaken till misslyckade BIOS-uppgraderingar på moderkortet är ett strömavbrott under uppdateringsprocessen. Om det är möjligt, anslut ditt system till en UPS innan du uppdaterar moderkortets BIOS.

Bättre moderkort undviker detta problem på ett av två sätt. Vissa har två BIOS installerade. Om du borkar en under en misslyckad uppdatering kan du starta systemet med hjälp av backup-BIOS och sedan återställa det primära BIOS. Intel använder en annan men lika effektiv metod. Om BIOS-uppdateringsprocessen misslyckas på ett Intel-moderkort ställer du helt enkelt in en bygel till BIOS-återställningsläge. Även efter en misslyckad uppdatering har Intel BIOS tillräckligt med smarta funktioner för att försöka starta från diskettenheten. Du kan helt enkelt kopiera BIOS-datafilen till en diskett, ställa in bygeln i återställningsläge, starta om systemet och låta BIOS-uppdateringen installeras automatiskt.

Härdar Windows Rot

Microsoft tog två mycket dåliga designbeslut för Windows. De gjorde faktiskt mycket mer än två dåliga beslut, men två är av största vikt.

Konceptet att använda DLL-filer ( dynamiskt länkade bibliotek eller dynamiska länkbibliotek ) var bristfälligt från början, vilket miljontals Windows-användare kan intyga. Gamla och nya versioner av samma DLL med samma namn kan samexistera i ett system, och Windows tillhandahåller ingen rigorös hantering av dessa olika versioner. En nyare version av en applikation fungerar ofta inte med en äldre version av en DLL som krävs, vilket är dåligt nog, men äldre versioner av en applikation kanske inte fungerar med nyare versioner av DLL. Det betyder att något så enkelt som att installera en uppdatering för ett program kan bryta ett annat. Välkommen till DLL-helvete .

De Windows-registret , tydligen mönstrad efter bindemedlet som används i antika versioner av Novell NetWare, är den andra delen av den dubbla whammy. Med introduktionen av Windows NT övergav Microsoft användningen av enkla konfigurationsfiler i ren text för de tvivelaktiga fördelarna med ett centralt register. Även om registerkonceptet kanske hade fungerat om det hade implementerats ordentligt, med stränga kontroller och kraftfulla hanteringsverktyg, gjorde Microsoft inget av det. Istället är registret en gigantisk hög med spagetti som även experter har svårt att dechiffrera. Registret på en typisk Windows-ruta växer ut som Topsy, med föråldrade data kvar på platsen och nya data läggs till utan att hänsyn tas till konflikter eller bakåtkompatibilitet. Microsoft tillhandahåller endast de mest grundläggande verktygen för att underhålla registret, och även den bästa kommersiella programvaran för registerunderhåll kan bara göra så mycket för att eliminera röran.

Resultatet är att alla Windows-system innehåller frön för sin egen förstörelse. Under månaderna och åren, när ny programvara installeras och gammal programvara raderas, blir Windows gradvis mer och mer instabilt. DLL-konflikter blir allt vanligare och prestanda saktar. Detta fenomen är allmänt känt som Windows röd . Noggrann installationsmetod och regelbunden rengöring av register kan sakta ner Windows Rot, men enligt vår erfarenhet kan inget stoppa det helt.

Microsoft hävdar att Vista kommer att lösa Windows Rot-problemet, den här gången säkert. De kan till och med ha rätt, men vi tvivlar på det. Tyvärr är det enda säkra botemedlet vi känner till för Windows Rot, knappt om Microsoft skriver om Windows från grunden eller du byter till ett annat operativsystem, att ta bort hårddisken till metall, installera om Windows och alla applikationer och återställa din data. De flesta kraftanvändare gör detta var sjätte månad till ett år, men även avslappnade användare kommer förmodligen att dra nytta av att göra en nyinstallation varje år eller två.

En säker indikation på att det är dags för en ren installation är att ditt system börjar bete sig konstigt på sätt som inte kan hänföras till ett virus eller ett hårdvaruproblem, särskilt om det inträffar direkt efter att du har installerat ny programvara, uppdaterade drivrutiner eller gjort andra viktiga förändringar i ditt system. Men Windows Rot kan manifestera sig på mycket mer subtila sätt. Om du har använt ditt Windows-system i ett eller två år utan ominstallation och det verkar mycket långsammare än det brukade vara, så är det nog inte din fantasi. Förutom långsam prestanda kan Windows Rot orsaka en mängd olika problem, från allvarliga minnesläckor till slumpmässiga omstart.

Eftersom det är så svårt att fastställa uppgifterna om Windows Rot, eller ens veta i vilken utsträckning ett visst system lider av det, rekommenderar vi att du bara gör en ny installation en gång om året, oavsett om du tror att du behöver det eller inte.

En checklista för regelbundet underhåll

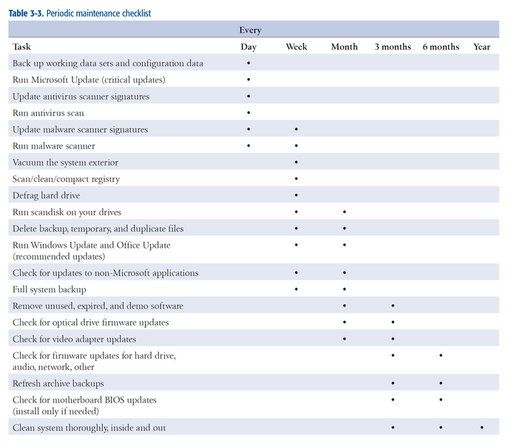

Tabell 3-3 sammanfattar de procedurer vi rekommenderar för periodiskt underhåll.

Tabell 3-3: Kontrollista för periodiskt underhåll

Mer om underhåll av datorsystem